2. 보호대책 요구사항 (64개)

[두음] 정인외물재 인접 암개 운보사

| 2.5 인증 및 권한관리 | 2.5.1 사용자 계정 관리 |

| 2.5.2 사용자 식별 | |

| 2.5.3 사용자 인증 | |

| 2.5.4 비밀번호 관리 | |

| 2.5.5 특수 계정 및 권한관리 | |

| 2.5.6 접근권한 검토 |

지소생기, 실시동경, 인투비전

안전한 인증절차, 강화된 인증방식

개인정보처리시스템 외부에서 접속 시

안전한 인증수단 또는 안전한 접속수단을 적용

핵심 키워드

안전한 인증절차, 강화된 인증방식

로그인 횟수 제한, 불법 로그인 시도 경고 등 비인가자 접근 통제방안을 수립·이행

정보시스템에 대한 접근 시 안전한 인증절차에 의해 통제

외부에서 정보시스템에 접속 시 안전한 인증수단 또는 접속수단 적용

연관 두음

▶ 사용자 인증 수단 예시

[두음] 지소생기

지식 기반, 소유 기반, 생체 기반, 기타 방식

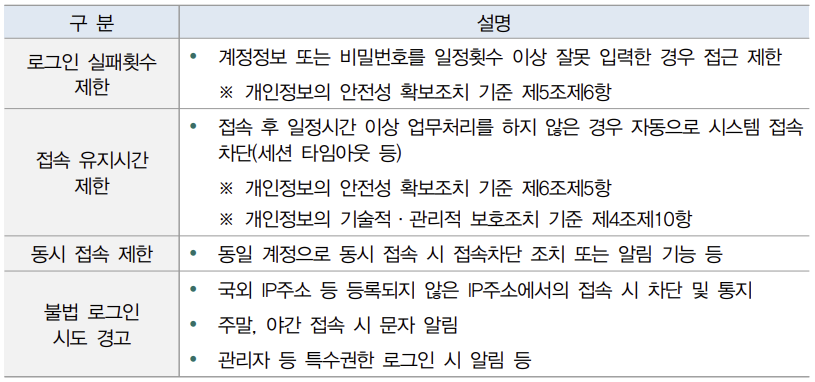

▶ 계정 도용 및 불법적인 인증시도 통제방안 예시

[두음] 실시동경

로그인 실패횟수 제한, 접속 유지시간 제한, 동시 접속 제한, 불법 로그인 시도 경고

▶ 안전한 인증수단 : 인증서(PKI), 보안토큰, 일회용 비밀번호(OTP) 등

▶ 안전한 접속수단 : 가상사설망(VPN), 전용망 등

[두음] 인투(TO)비(V)전

인증서, 보안토큰, OTP / VPN, 전용선

인증기준

정보시스템과 개인정보 및 중요정보에 대한 사용자의 접근은

안전한 인증절차와 필요에 따라 강화된 인증방식을 적용하여야 한다.

또한 로그인 횟수 제한, 불법 로그인 시도 경고 등 비인가자 접근 통제방안을 수립 · 이행하여야 한다.

관련 법규

* 개인정보 보호법 제29조(안전조치의무)

* 개인정보의 안전성 확보조치 기준 제5조(접근 권한의 관리), 제6조(접근통제)

* 개인정보의 기술적·관리적 보호조치 기준 제4조(접근통제)

주요 확인사항

* 정보시스템 및 개인정보처리시스템에 대한 접근은

사용자 인증, 로그인 횟수 제한, 불법 로그인 시도 경고 등

안전한 사용자 인증 절차에 따라 통제하고 있는가?

* 정보통신망을 통하여 외부에서 개인정보처리시스템에 접속하려는 경우에는

법적 요구사항에 따라 안전한 인증수단 또는 안전한 접속수단을 적용하고 있는가?

세부 설명

□ 정보시스템 및 개인정보처리시스템에 대한 접근 시

사용자 인증, 로그인 횟수 제한, 불법 로그인 시도 경고 등 안전한 사용자 인증 절차에 따라 통제하여야 한다.

▶ 사용자 인증 수단 예시

[두음] 지소생기

지식 기반, 소유 기반, 생체 기반, 기타 방식

▶ 계정 도용 및 불법적인 인증시도 통제방안 예시

[두음] 실시동경

로그인 실패횟수 제한, 접속 유지시간 제한, 동시 접속 제한, 불법 로그인 시도 경고

▶ 업무의 편리성을 제공하기 위하여 싱글사인온(Single Sign-On)을 사용하는 경우에는

계정 도용 시 피해 확대 가능성이 있으므로 위험평가에 기반하여

강화된 인증 적용, 중요 시스템 접속 시 재인증 요구 등 추가 보호대책 마련

□ 인터넷 등 정보통신망을 통하여 외부에서 개인정보처리시스템에 접속하려는 경우에는

법적 요구사항에 따라 안전한 인증수단 또는 안전한 접속수단을 적용하여야 한다.

▶ 안전한 인증수단 : 인증서(PKI), 보안토큰, 일회용 비밀번호(OTP) 등

▶ 안전한 접속수단 : 가상사설망(VPN), 전용망 등

결함사례

사례 1 :

개인정보취급자가 공개된 외부 인터넷망을 통하여 개인정보처리시스템에 접근 시

안전한 인증수단을 적용하지 않고 ID · 비밀번호 방식으로만 인증하고 있는 경우

사례 2 :

정보시스템 및 개인정보처리시스템 로그인 실패 시

해당 ID가 존재하지 않거나 비밀번호가 틀림을 자세히 표시해 주고 있으며,

로그인 실패횟수에 대한 제한이 없는 경우

참고 자료

ISMS-P 인증기준 안내서(2022.4.22)

(개인정보보호위원회) 개인정보의 안전성 확보조치 기준

제6조(접근통제)

① 개인정보처리자는 정보통신망을 통한 불법적인 접근 및 침해사고 방지를 위해 다음 각 호의 기능을 포함한 조치를 하여야 한다.

1. 개인정보처리시스템에 대한 접속 권한을 IP(Internet Protocol) 주소 등으로 제한하여 인가받지 않은 접근을 제한

2. 개인정보처리시스템에 접속한 IP (Internet Protocol)주소 등을 분석하여 불법적인 개인정보 유출 시도 탐지 및 대응

② 개인정보처리자는 개인정보취급자가 정보통신망을 통해 외부에서 개인정보처리시스템에 접속하려는 경우 가상사설망(VPN : Virtual Private Network) 또는 전용선 등 안전한 접속수단을 적용하거나 안전한 인증수단을 적용하여야 한다.

③ 개인정보처리자는 취급중인 개인정보가 인터넷 홈페이지, P2P, 공유설정, 공개된 무선망 이용 등을 통하여 열람권한이 없는 자에게 공개되거나 유출되지 않도록 개인정보처리시스템, 업무용 컴퓨터, 모바일 기기 및 관리용 단말기 등에 접근 통제 등에 관한 조치를 하여야 한다.

④ 고유식별정보를 처리하는 개인정보처리자는 인터넷 홈페이지를 통해 고유식별정보가 유출·변조·훼손되지 않도록 연 1회 이상 취약점을 점검하고 필요한 보완 조치를 하여야 한다.

⑤ 개인정보처리자는 개인정보처리시스템에 대한 불법적인 접근 및 침해사고 방지를 위하여 개인정보취급자가 일정시간 이상 업무처리를 하지 않는 경우에는 자동으로 시스템 접속이 차단되도록 하여야 한다.

⑥ 개인정보처리자가 별도의 개인정보처리시스템을 이용하지 아니하고 업무용 컴퓨터 또는 모바일 기기를 이용하여 개인정보를 처리하는 경우에는 제1항을 적용하지 아니할 수 있으며, 이 경우 업무용 컴퓨터 또는 모바일 기기의 운영체제(OS : Operating System)나 보안프로그램 등에서 제공하는 접근 통제 기능을 이용할 수 있다.

⑦ 개인정보처리자는 업무용 모바일 기기의 분실·도난 등으로 개인정보가 유출되지 않도록 해당 모바일 기기에 비밀번호 설정 등의 보호조치를 하여야 한다.

⑧ [별표]의 유형1에 해당하는 개인정보처리자는 제2항, 제4항부터 제5항까지의 조치를 아니할 수 있다.

개인정보의 안전성 확보조치 기준 해설서 (2020.12)

162441443794163.pdf (gne.go.kr)

'도전! ISMS-P 인증 심사원 > 2. 보호대책 요구사항' 카테고리의 다른 글

| 2.5.5 특수 계정 및 권한관리 (0) | 2023.01.10 |

|---|---|

| 2.5.4 비밀번호 관리 (0) | 2023.01.10 |

| 2.5.2 사용자 식별 (0) | 2023.01.09 |

| 2.5.1 사용자 계정 관리 (0) | 2023.01.09 |

| 2.4.7 업무환경 보안 (0) | 2023.01.09 |

댓글