반응형

자료 수집 중

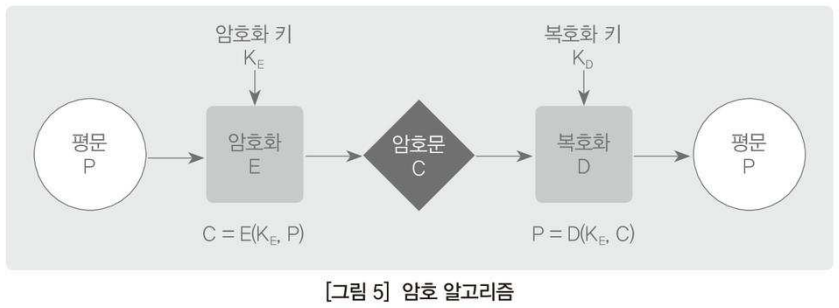

암호학 → 암호화, 복호화

암호화

평문(Plain text)을 인가받지 않은 제 3자가 인식할 수 없는 형태로(암호문) 변환하는 과정

복호화

암호화 과정의 역과정으로 변환된 암호문을 다시 평문으로 복원하는 과정

암호기술의 분류 → 암호화 기술, 암호 프로토콜

암호화 기술

대칭키 암호 방식 : 암호화 키와 복호화 키 동일

공개키 암호 방식 : 암호화 키와 복호화 키 상이

암호 프로토콜

암호 기술을 사용하는 프로토콜

암호 프로토콜을 분류하면 기본 암호 프로토콜(개인 식별 및 인증, 전자서명 등)과

발전된 암호 프로토콜(전자화폐, 전자결제, 전자선거 등)로 분류할 수 있다.

암호 알고리즘

비밀키 암호 알고리즘

암호화 키와 복호화 키 동일

키의 길이가 짧아도 되고, 암호화와 복호화 연산 속도 빠름 (치환과 전치의 조합)

송신자와 수신자 사이의 거리가 먼 경우 키를 공유하는 방법 어렵고,

상대가 많을 경우 서로 다른 키를 생성하고 유지하는데 많은 부담 따름

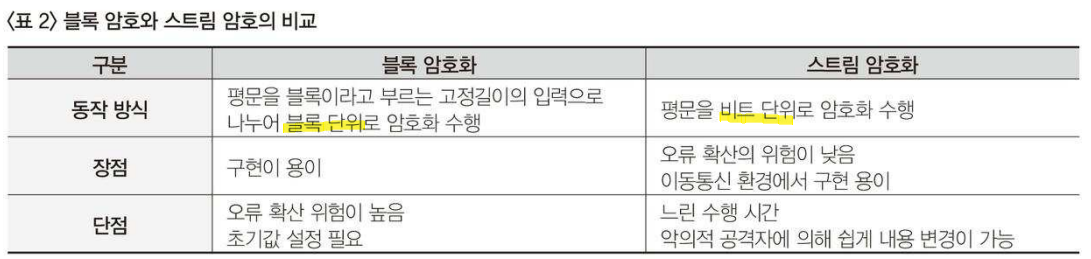

평문 데이터 처리 방식에 따라 블록 암호와 스트림 암호로 구분

(응용 110-4-1)

대칭 암호화와 비대칭(공개키) 암호화를 각각 설명하고, 비교하시오.

(관리 127-4-6)

블록(Block) 암호 모드에 대한 아래의 사항을 설명하시오.

가. ECB(Electronic CodeBook) 모드

나. CBC(Cipher Block Chaining) 모드

다. CFB(Ciper FeedBack) 모드

라. OFB(Output FeedBack) 모드

반응형

'탑싯 - 정보보안 이해와 활용' 카테고리의 다른 글

| 301. 최신 정보보안 위협 (0) | 2023.03.26 |

|---|---|

| 정보보안 개념 (0) | 2023.03.20 |

댓글